Sycąca emulsja

5 czerwca 2009, 08:46Specjaliści z Institute of Food Research w Norwich stworzyli miksturę, która po dodaniu do mlecznych napojów dwukrotnie wydłuża uczucie sytości. Obecnie przygotowywane są eksperymenty, które mają pomóc w stwierdzeniu, czy emulsja na bazie oliwy, wody i stabilizatorów używanych w piekarnictwie sprawdzi się też w przypadku przetworzonych pokarmów stałych.

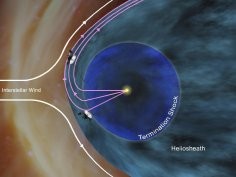

Voyager 1 na magnetycznej autostradzie

4 grudnia 2012, 12:31NASA informuje, że sonda Voyager 1 dotarła do kolejnego obszaru znajdującego się na krawędzi heliosfery. Uczeni sądzą, że może być to ostatni etap podróży przed wejściem sondy w przestrzeń międzygwiezdną.

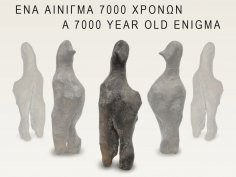

Enigma na wystawie

15 lutego 2017, 12:58Na wystawie Unseen Museum w Narodowym Muzeum Archeologicznym w Atenach można do 26 marca oglądać 36-cm figurkę z ptasią głową, którą specjaliści nazywają enigmą sprzed 7 tys. lat. Nie wiadomo bowiem, czym jest ani skąd pochodzi.

Łódź: do Mediateki trafi kolekcjonerski gramofon Oscar. Na razie zajmuje honorowe miejsce w Bibliotece Wolność

9 grudnia 2021, 17:02Zaprojektowany przez Wojciecha Samołyka kolekcjonerski gramofon Oscar wzbogaci zbiory powstającej łódzkiej Mediateki. Gramofon zaprezentowano na konferencji prasowej w Bibliotece Wolność. Mediateka będzie jedyną instytucją publiczną z takim sprzętem; może się nim pochwalić kilku prywatnych kolekcjonerów na świecie.

Słońce nie zmieni typu rotacji różnicowej. Nowe symulacje obalają przekonanie sprzed dekad

12 marca 2026, 08:35Przez ponad 45 lat naukowcy uważali, że istnieją dwa rodzaje rotacji różnicowej: taka jaką obserwujemy w przypadku Słońca oraz przeciwna. Z rotacją różnicową mamy do czynienia wówczas, gdy różne części tego samego ciała poruszają się z różną prędkością kątową, mają różną prędkość obrotową. Słońce obraca się szybciej na równiku niż na biegunach. Dotychczasowe modele przewidywały, że u starszych wolno obracających się gwiazd prędkość kątowa na biegunach staje się większa niż na równiku. Ma to olbrzymie znaczenie dla zrozumienia procesów zachodzących w gwiazdach, gdyż topologia rotacji różnicowej wpływa na ich aktywność magnetyczną i ewolucję.

Układ Słoneczny jest starszy, niż sądziliśmy

23 sierpnia 2010, 14:43W naukach astronomicznych i geologicznych wciąż coś się zmienia. Nowe odkrycia bez przerwy modyfikują i uzupełniają istniejące teorie. Ostatnią nowością jest korekta wieku naszego Układu Słonecznego który okazuje się starszy o niemal dwa miliony lat.

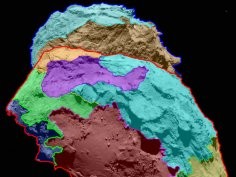

Powstała mapa jądra komety

12 września 2014, 08:43Wykonane w wysokiej rozdzielczości zdjęcia jądra komety 67P/Czuriumow-Gierasimienko pozwoliły naukowcom na stworzenie jego dokładnej mapy i podzielenie jej na kilka regionów, z których każdy ma odrębne cechy.

Orki giną przez PCB

1 października 2018, 09:51Polichlorowane bifenyle (PCB) zabijają zwierzęta ze szczytu łańcucha pokarmowego. Autorzy najnowszych badań opublikowanych właśnie w Science twierdzą, że obecny poziom koncentracji PCB w środowisku może spowodować, że w ciągu najbliższych 30–50 lat z najbardziej zanieczyszczonych terenów zniknie połowa populacji tych zwierząt.

Odnaleziono kolejny element barokowej fontanny z Neptunem. Już wrócił do Wrocławia

20 stycznia 2023, 06:31Odnaleziono kolejny fragment barokowej fontanny z Neptunem, która niegdyś zdobiła plac Nowy Targ we Wrocławiu. Okazało się, że jedna z czterech muszli - trzymanych oryginalnie przez syreny i trytony - pełniła funkcję ozdoby w ogródku mieszkanki Wielowsi Średniej.

Nowotwór przenoszący się jak zakażenie

11 sierpnia 2006, 09:51Naukowcy opisali realnie istniejące zjawisko, przypominające raczej koszmar senny: nowotwór przenoszący się ze jednego zwierzęcia na drugie jak infekcja. Na szczęście dla ludzi, występuje on tylko u psów, twierdzą eksperci.